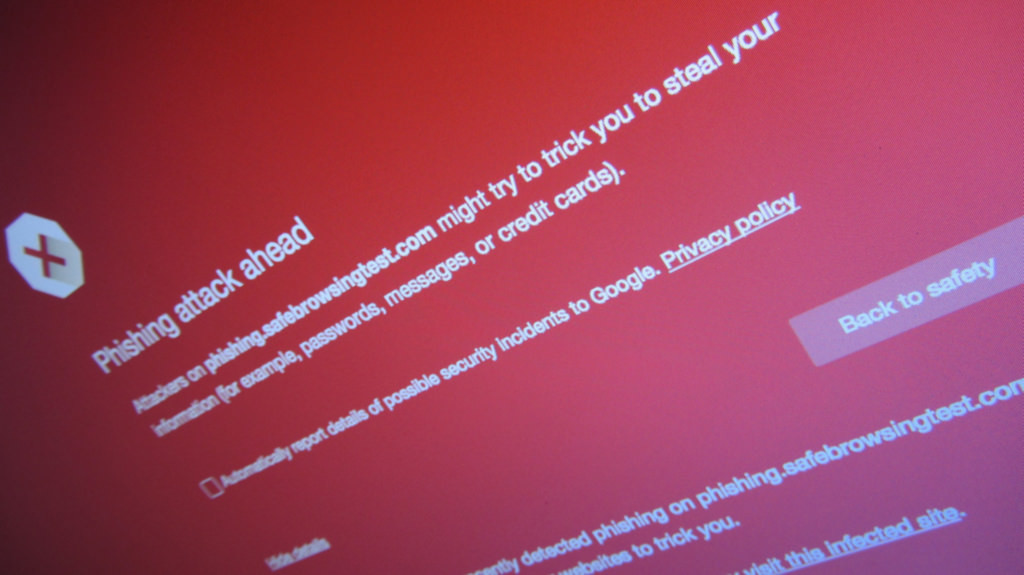

For some time, websites that used 2FA reported a significant drop in phishing attacks. However, as soon as new security technologies emerge, new techniques arise to exploit them. Real-time phishing is a tactic that allows scammers to bypass 2FA. How do they do it?

Category: Phishing

¡Cuidado Phishing! PARTE II: Detrás de escena

¿Cómo es el accionar de una banda de cibercriminales? ¿Cómo funciona un kit de phishing? ¿Cuántas personas pueden caer en el engaño? ¿Cuán redituable es una campaña? Segunda parte de la investigación.

¡Cuidado Phishing! PARTE I: El arte del engaño

Una campaña de phishing continua, profesionalizada y de alcance mundial a lo largo de más de 100 países. Un promedio de 2700 víctimas por cada nuevo lanzamiento del ataque. El anzuelo, AppleID. ¡Una combinación de ingredientes que no puede fallar! Ingresá a la nota y conocé los detalles de mi investigación.

Phishing’s not dead

Todos los días decenas de noticias sobre estafas y engaños digituales inundan las redes. El phishing está más vivo que nunca: reflexiones, estadísticas y nuevas tendencias.

Es la ciberseguridad, est#pido

Durante los últimos días una serie de hechos puso en evidencia la delicada situación en materia de ciberseguridad de uno de los ministerios más sensibles. ¿Que sucedió?