Durante los últimos días una serie de hechos puso en evidencia la delicada situación en materia de ciberseguridad de uno de los ministerios más sensibles.

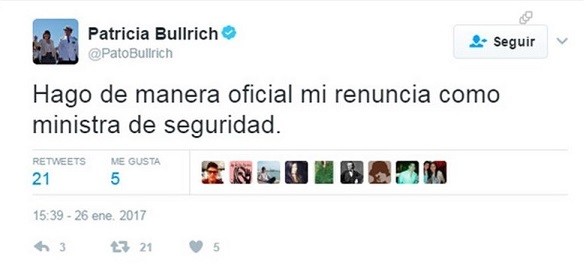

El jueves 26/01 nos sorprendimos (o no) con la noticia del hackeo de la cuenta oficial de Twitter de la Ministra de Seguridad de La Nación @PatoBullrich. El disparador fue una sucesión de tweets desde la cuenta con mensajes como: “Hago de manera oficial mi renuncia como ministra de seguridad” o “me queda grande el cargo (sic)”. Hasta allí, el hecho parecía uno más de los tantos ataques con motivos ideológicos y hasta con tintes humorísticos comunes en los últimos tiempos, aunque nada despreciable por el simple detalle de que la figura expuesta es la cara visible de la seguridad del país.

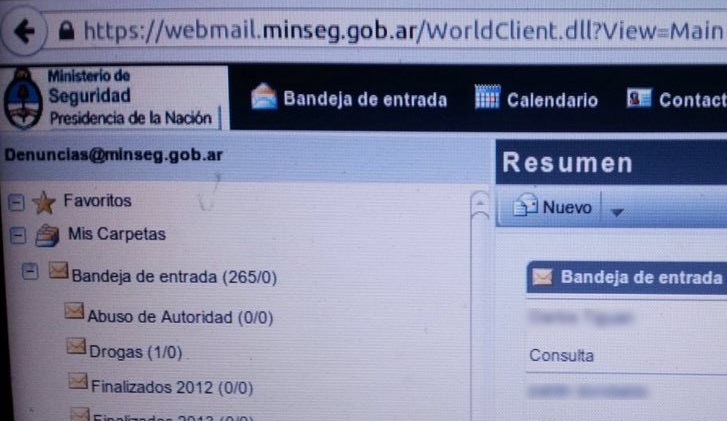

Posterior al incidente comenzaron a circular por Twitter y diversos blogs capturas de pantalla de varias cuentas de correo relacionadas al ministerio que también habrían sido comprometidas, algunas de máxima sensibilidad como denuncias@minseg.gob.ar. Dicho panorama daba indicios de que lo sucedido en Twitter fue solo una parte de algo más grande.

El martes pasado un informe de la División de Delitos Tecnológicos de la Policía Federal confirmó lo peor. Unas 30 cuentas de correos electrónicos oficiales del Ministerio de Seguridad fueron comprometidas y entre una de ellas se hallaba la de su titular, Patricia Bullrich. Ahora bien, la pregunta es: ¿Cómo sucedió? La respuesta de la pericia indicó: phishing. Un simple y eficiente correo de phishing. Una técnica que debido a su componente social nunca pasará de moda y según las principales estadísticas cada año marca tendencia.

Un correo enviado desde una cuenta falsa, alusiva a la Embajada de Bolivia, con un enlace a un artículo periodístico fue el engaño. Los usuarios que accedieron al link fueron dirigidos a una página que les solicitaba ingresar sus contraseñas de correo con el fin de revalidarlas. De ese modo, los atacantes obtuvieron accesos a correos oficiales y la cuenta de Twitter de la ministra (sí, la cuenta de Twitter estaba relacionada a una cuenta oficial del ministerio).

Por el momento no se conoce el impacto completo del ataque y la investigación continúa abierta.

Hasta aquí lo sucedido, sabemos (en principio) que y como ocurrió. De ahora en adelante, surgen nuevos interrogantes aún más preocupantes: ¿Cuál es el estado de la ciberseguridad del ministerio? ¿Su personal se encuentra capacitado en la materia? ¿Existe un plan de ciberseguridad? ¿Podría volver a ocurrir un incidente similar? ¿Y uno más grave?

Sin una evaluación no tendremos la información necesaria para respuestas precisas (tampoco es el objetivo de esta nota), pero podríamos realizar un acercamiento rápido considerando algunos aspectos de lo que fue este ataque.

Comencemos con el componente social. Un phishing conlleva ingeniería social para estudiar a la víctima y afinar el ataque. El correo involucrado es de características dirigidas, no fue al azar. Elementos como el remitente y el link a una noticia verídica suman complejidad que pueden dificultar la detección por parte del receptor. Sin embargo, la revalidación de contraseñas es algo que no se puede pasar por alto. Detalles de este estilo no nos garantizan la existencia un plan de capacitación y concientización a la altura de lo que un Ministerio de Seguridad necesita.

Analicemos también los datos más fríos, los números. Varios medios periodísticos indicaban que el ataque fue lanzado sobre un universo aproximado de 200 usuarios, por lo tanto su eficiencia podría elevarse a un 15%. Con este porcentaje, ¿Dónde encuadramos al Ministerio de Seguridad dentro de un contexto mundial? Si tomamos como parámetro el informe del año pasado Verizon’s 2016 Data Breach Investigations Report, donde se indica que las campañas de phishing llevadas a cabo durante el 2015 fueron accedidas por el 13% de sus destinatarios, el ministerio se encuentra dentro del promedio. Al fin y al cabo, estos usuarios son personas y siguen siendo “el eslabón más débil de la cadena”. Sin embargo, debemos tener en cuenta que dicho personal es parte de una cartera que maneja en sus sistemas información de contenido altamente sensible y por lo tanto podemos exigir mucho más.

Me gustaría cerrar la nota con algunas preguntas reflexivas a manera de conclusión. ¿Qué hubiera pasado si el atacante utilizaba sus accesos para modificar información crítica como una denuncia o una base de datos completa? ¿Y si ya lo hizo? ¿Las entidades nacionales se encuentran preparadas para responder ante ciberataques de grupos organizados? ¿Se tomaran las acciones necesarias para cambiar?

Durante las elecciones presidenciales estadounidenses de 1992, James Carville, asesor de Bill Clinton, decidió dar un giro en la estrategia electoral cuando se enfrentaban sin éxito a George Bush (padre), y centró la campaña en cuestiones más relacionadas con la vida cotidiana de los ciudadanos y sus necesidades inmediatas. Allí surgió la afamada frase “Es la economía, estúpido”, que logró conectar a Clinton con el elector y lo llevó hacia la Casa Blanca.

¿Será el momento de reconocer que estamos frente a un problema y lanzar nuestra propia campaña centrada en algo tan esencial como: “Es la ciberseguridad, est#pido”?